Konfiguracja tunelu IPSec VPN z wykorzystaniem klienta Shrew VPN pod systemem Windows (metoda XAuth)

1. Konfiguracja urządzenia NETASQ/Stormshield

Po zalogowaniu się do urządzenia przechodzimy do menu Obiekty -> Certyfikaty – PKI.

Następnie wybieramy opcję Dodaj -> Dodaj główny urząd certyfikacyjny (root CA), a następnie przechodzimy przez kreator konfiguracji w celu dodania głównego urzędu certyfikacyjnego.

Po utworzeniu CA ustawiamy go jako główny urząd certyfikacyjny:

Następnie wybieramy opcję Dodaj -> Dodaj certyfikat serwera. W pierwszym kroku wypełniamy pole FQDN (domena, pod którą dostępne będzie urządzenie NETASQ/Stormshield np. netasq.firma.pl). Jeżeli zamierzamy umożliwić użytkownikom dostęp do VPN przez adres IP wartość wpisana w polu FQDN nie będzie miała znaczenia.

Kreator poprosi nas o wskazanie nadrzędnego CA utworzonego w poprzednim kroku oraz hasło.

Następnie przechodzimy do menu VPN -> IPSec VPN.

W zakładce Klienci mobilni i zdalne lokalizacje wybieramy opcję Dodaj -> klient mobilny – spowoduje to uruchomienie kreatora.

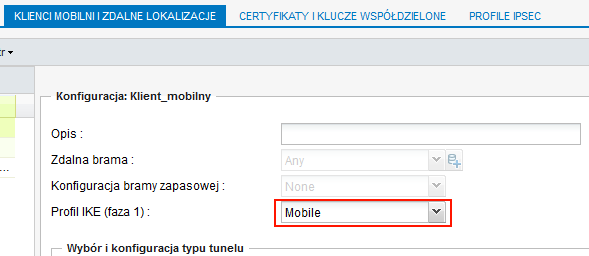

Po utworzeniu klienta mobilnego wskazujemy w jego właściwościach profil IKE: Mobile (jeżeli ten profil nie jest dostępny można go utworzyć w zakładce Profile IPSec. Proszę zapisać utworzony profil według parametrów zamieszonych na końcu niniejszej instrukcji).

Jako metodę uwierzytelniania wskazujemy Certyfikat + Xauth (iPhone), a następnie wybieramy wcześniej utworzony certyfikat serwera oraz CA.

Następnie przechodzimy do zakładki Konfiguracja tuneli IPSec i w zakładce Konfiguracja klientów mobilnych wybieramy Dodaj -> Nowa polityka Config mode:

W wyświetlonym kreatorze jako lokalizację zdalną wybieramy wcześniej utworzonego klienta mobilnego oraz w sekcji Sieć lokalna wskazujemy obiekt all, a jako Sieć zdalna wskazać sieć VPN (adresy przydzielane klientom VPN).

Następnie w nowo utworzonej polityce w kolumnie Profil IPSec wskazujemy profil Mobile (jeżeli ten profil nie jest dostępny można go utworzyć w module IPSec VPN, w zakładce Profile IPSec. Proszę zapisać utworzony profil według parametrów zamieszonych na końcu niniejszej instrukcji).

W celu utworzenia certyfikatu dla użytkownika proszę przejść w menu do zakładki Użytkownicy -> Użytkownicy i grupy.

Następnie proszę wybrać użytkownika, któremu chcemy umożliwić dostęp przez VPN, przejść do zakładki Certyfikat i wybrać opcję Wygeneruj certyfikat.

Podczas generowania certyfikatu dla użytkownika zostaniemy poproszeni o nadanie hasła dla certyfikatu oraz podanie hasła CA, które zdefiniowaliśmy przy tworzeniu nowego CA.

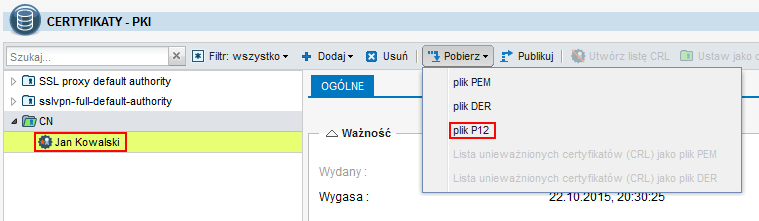

Następnym krokiem po utworzeniu certyfikatu użytkownika będzie pobranie utworzonego wcześniej CA oraz certyfikatu. W tym celu proszę przejść do Obiekty -> Certyfikaty –PKI.

Aby pobrać CA proszę zaznaczyć utworzone wcześniej CA oraz wybrać opcję Pobierz -> plik DER.

Aby pobrać certyfikat użytkownika proszę rozwinąć w drzewku CA oraz wskazać certyfikat użytkownika. Aby pobrać certyfikat proszę wybrać opcję Pobierz -> plik P12.

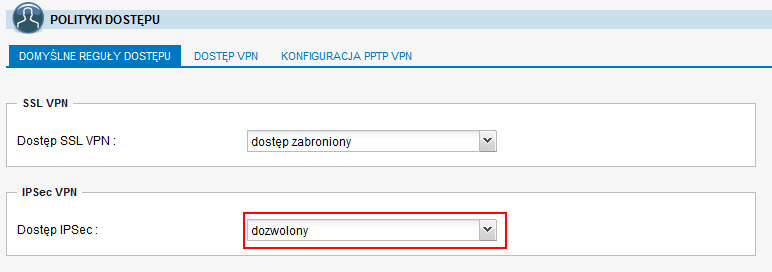

Następnie należy umożliwić dostęp wszystkim naszym użytkownikom poprzez tunel IPSec VPN. W tym celu proszę przejść w menu głównym do Użytkownicy -> Polityki dostępu i zmienić ustawienia dostępu dla tuneli IPSec VPN.

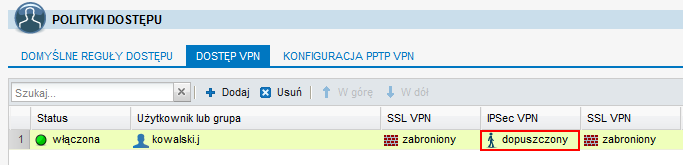

Jeżeli natomiast chcemy umożliwić dostęp poprzez IPSec VPN tylko wybranym użytkownikom to w takim wypadku przechodzimy do zakładki Dostęp VPN i dodajemy odpowiednią regułę.

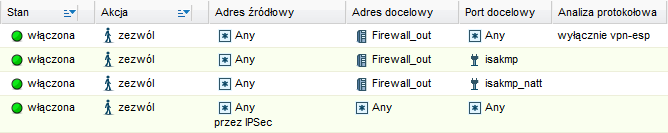

Na koniec należy przypuścić połączenia VPN oraz ruch w ramach utworzonego tunelu za pomocą następujących reguł w module Firewall (Polityki ochrony -> Firewall):

Obiekt Firewall_out przedstawiony na powyższym zrzucie ekranowym reprezentuje adres publiczny urządzenia.

2. Konfiguracja klienta Shrew VPN

W kliencie Shrew VPN należy utworzyć nowy profil. W zakładce General należy wskazać adres IP lub nazwę domenową, pod którą dostępna będzie usługa VPN:

W zakładce Authentication wybieramy metodę Mutual RSA + XAuth, a następnie w zakładkach Local Identity i Remote Identity wybieramy opcję ASN. 1 Distinguished Name. Natomiast w zakładce Credentials we wszystkich polach wskazujemy wyeksportowany z urządzenia plik z certyfikatem użytkownika w formacie P12:

Następnie w zakładkach Phase 1 i Phase 2 wskazujemy parametry zgodne z ustawieniami profili Mobile na urządzeniu. Poprawne parametry znajdują się na poniższych zrzutach ekranowych:

Na koniec przechodzimy do zakładki Policy, gdzie należy ustawić parametr Policy Generation Level na require, zaznaczyć opcję Maintain Persistent Security Associations oraz wskazać sieć, do której chcemy uzyskać dostęp poprzez tunel VPN:

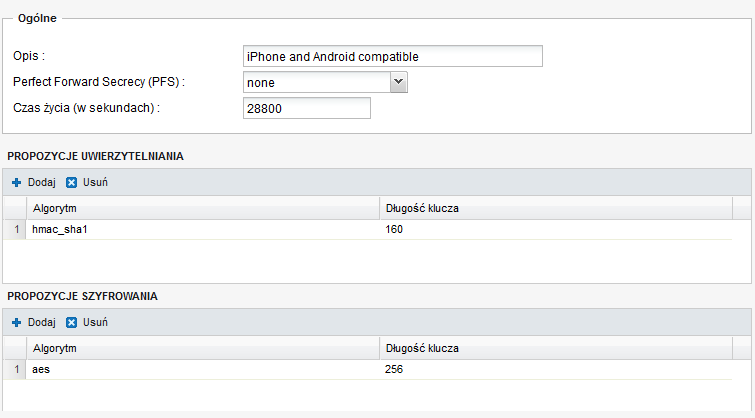

Parametry profilu Mobile (IKE):

Parametry profilu Mobile (IPSEC):